Critical vulnerabilities doesn’t have to be complex or have a CVE – deepseek publicly exposed their internal ClickHouse database to the world, without any authentication at all, and leaked sensitive data.

关键漏洞不一定复杂,也不一定需要有一个CVE编号。

deepseek公开暴露了他们的内部ClickHouse数据库,且***没有任何身份验证***,导致敏感数据泄露。

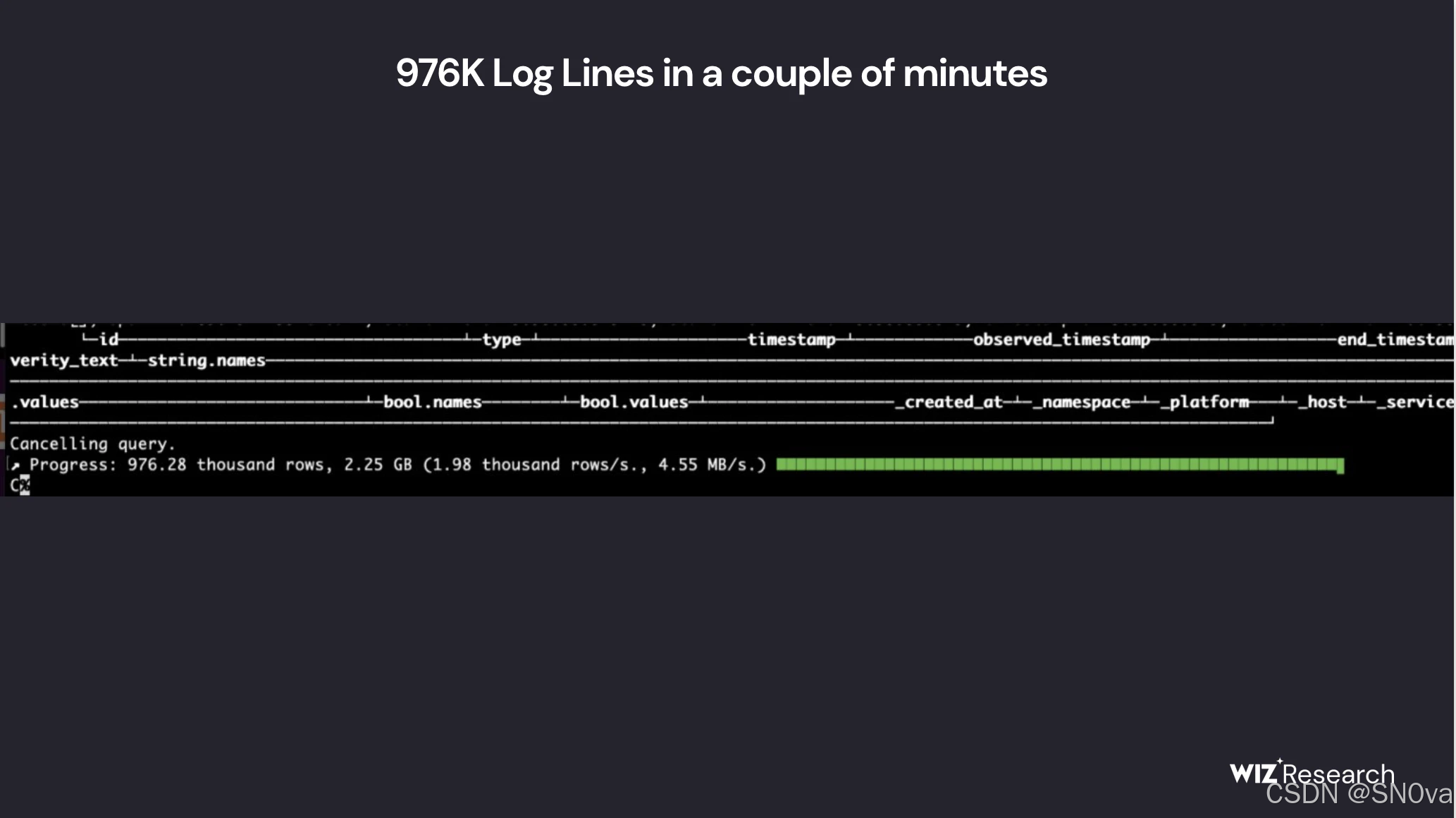

Wiz Research 发现了一个公开可访问的 ClickHouse 数据库,该数据库属于 DeepSeek,允许对数据库操作进行完全控制,包括访问内部数据的能力。此次暴露的数据包含超过一百万行的日志流,涉及聊天记录、密钥、后端细节以及其他高度敏感的信息。Wiz Research 团队立即并负责任地向 DeepSeek 披露了这一问题,DeepSeek 迅速采取了措施,修复了这一暴露问题。

DeepSeek 是一家中国人工智能初创公司,最近因其突破性的人工智能模型(尤其是 DeepSeek-R1 推理模型)而获得了大量媒体关注。该模型在性能上可与 OpenAI 的 o1 等领先的人工智能系统相媲美,并以其成本效益和高效性脱颖而出。

随着 DeepSeek 在人工智能领域掀起波澜,Wiz Research 团队着手评估其外部安全状况,并识别任何潜在的漏洞。

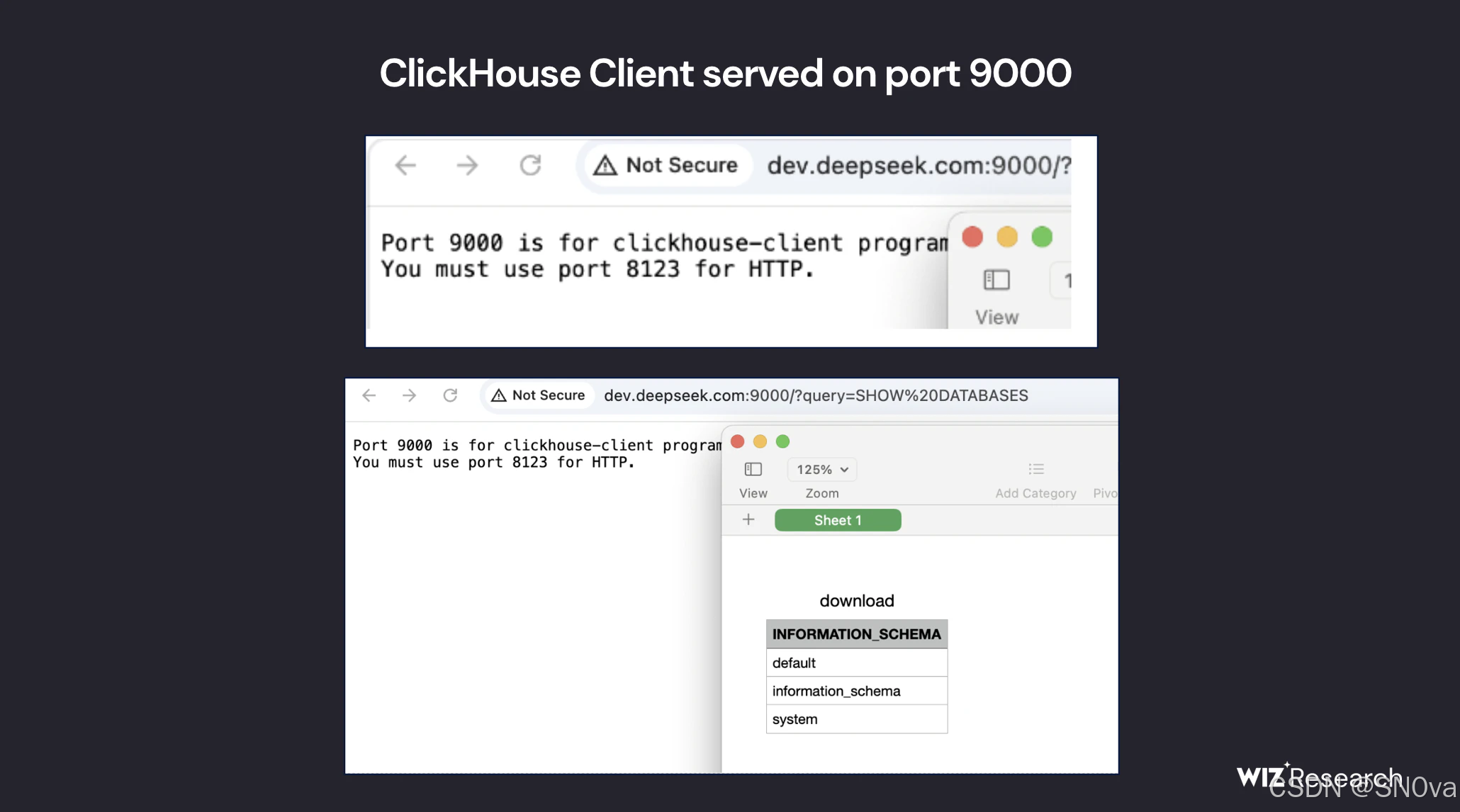

在几分钟内,Wiz Research 发现了一个与 DeepSeek 相关的公开可访问的 ClickHouse 数据库,该数据库完全开放且未经身份验证,暴露了大量敏感数据。该数据库托管在 oauth2callback.deepseek.com:9000 和 dev.deepseek.com:9000 上。

该数据库包含了大量的聊天记录、后端数据以及敏感信息,包括日志流、API 密钥和操作细节。

更为严重的是,此次暴露允许对数据库进行完全控制,并可能在 DeepSeek 环境中实现权限提升,而没有任何身份验证或对外部世界的防御机制。

暴露过程分析

我们的侦察工作从评估 DeepSeek 的公开可访问域名开始。通过使用简单的侦察技术(被动和主动发现子域名)来映射外部攻击面,我们识别出了大约 30 个面向互联网的子域名。其中大多数看起来是无害的,托管了诸如聊天机器人界面、状态页面和 API 文档等内容——这些内容最初并未显示出高风险暴露的迹象。

然而,当我们将搜索范围扩展到标准 HTTP 端口(80/443)之外时,我们检测到与以下主机相关的两个异常开放端口(8123 和 9000):

- http://oauth2callback.deepseek.com:8123

- http://dev.deepseek.com:8123

- http://oauth2callback.deepseek.com:9000

- http://dev.deepseek.com:9000

经过进一步调查,这些端口指向一个公开暴露的 ClickHouse 数据库,且无需任何身份验证即可访问——这立即引起了我们的高度警惕。

ClickHouse 是一个开源的列式数据库管理系统,专为对大规模数据集进行快速分析查询而设计。它由 Yandex 开发,广泛用于实时数据处理、日志存储和大数据分析。因此,这种暴露是一个非常宝贵且敏感的发现。

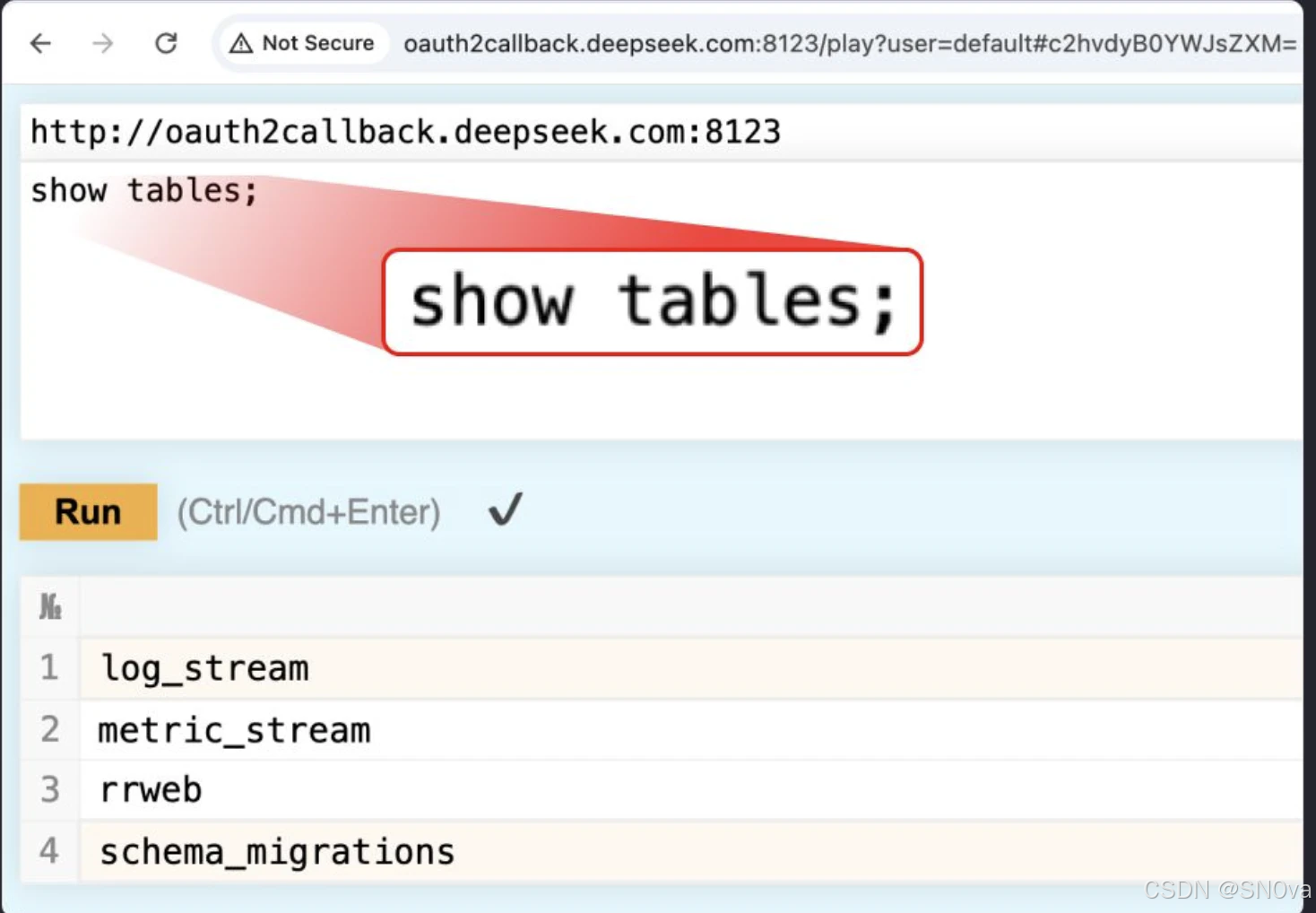

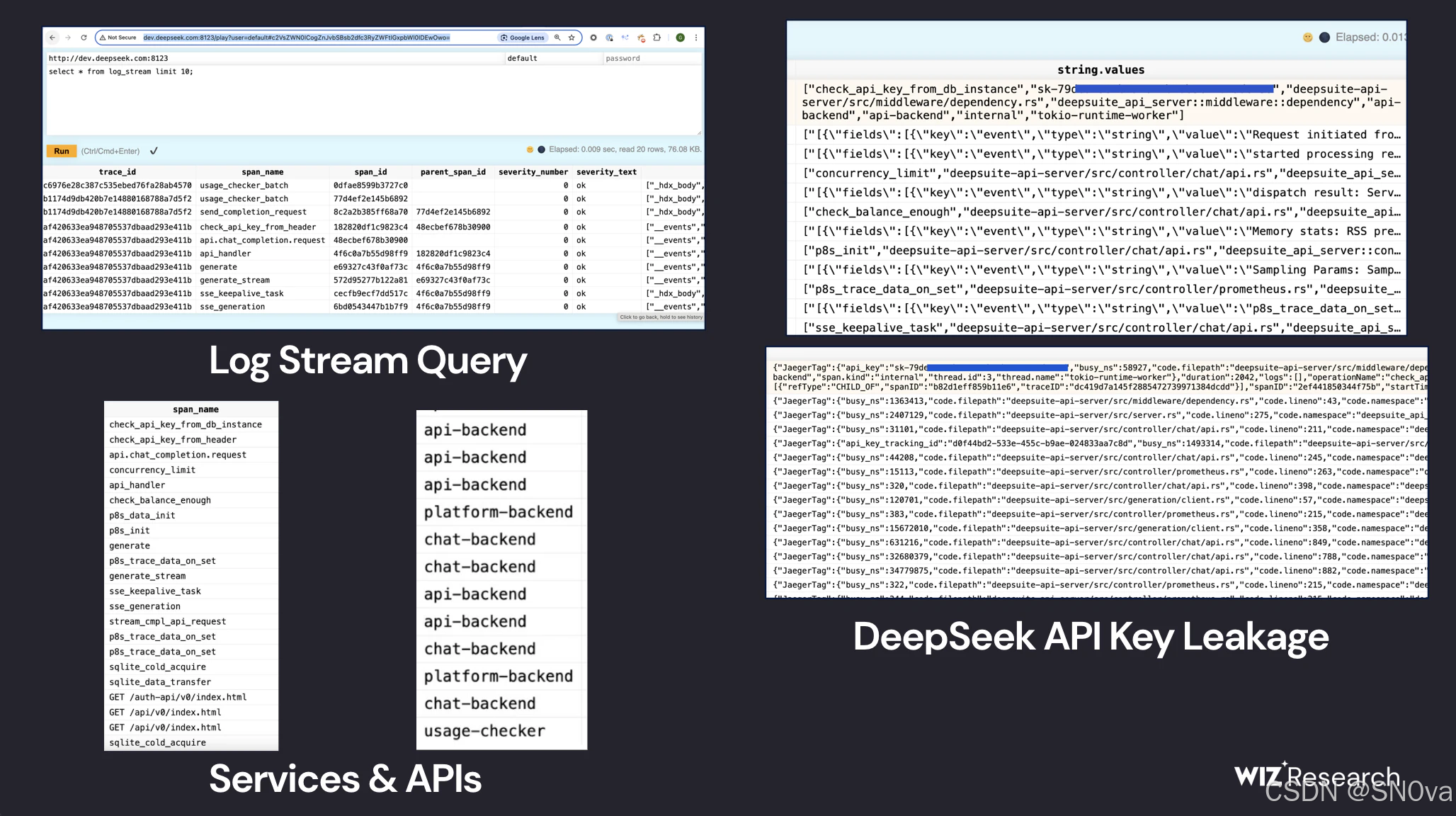

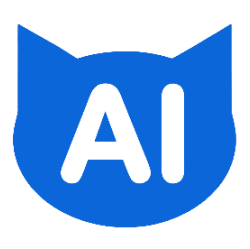

通过利用 ClickHouse 的 HTTP 接口,我们访问了 /play 路径,该路径允许通过浏览器直接执行任意 SQL 查询。运行一个简单的 SHOW TABLES; 查询后,返回了所有可访问数据集的完整列表。

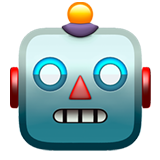

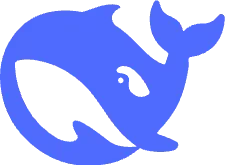

其中,一个表尤为引人注目:log_stream,它包含了大量日志,其中存储了高度敏感的数据。

log_stream 表包含了超过 100 万条日志条目,其中一些列尤其具有暴露性:

- timestamp – 日志日期从 2025 年 1 月 6 日开始

- span_name – 引用了各种 DeepSeek 内部 API 端点

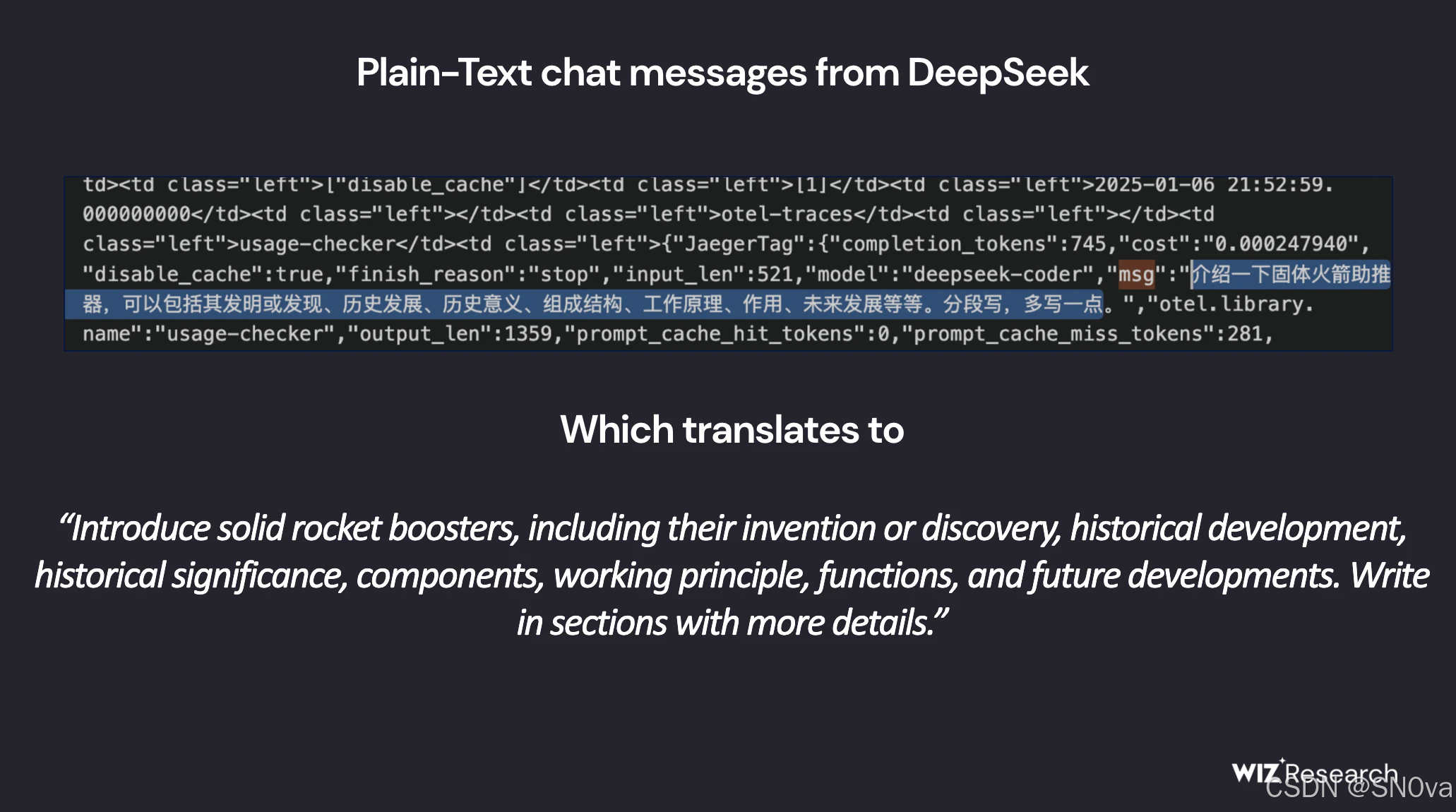

- string.values – 明文日志,包括聊天记录、API 密钥、后端细节和操作元数据

- _service – 指示生成日志的 DeepSeek 服务

- _source – 暴露日志请求的来源,包含聊天记录、API 密钥、目录结构以及聊天机器人元数据日志

- 这种级别的访问对 DeepSeek 自身及其终端用户的安全构成了严重风险。攻击者不仅能够检索敏感日志和实际的明文聊天消息,还可能通过类似

SELECT * FROM file('filename')的查询(取决于 ClickHouse 的配置)直接从服务器窃取明文密码、本地文件以及专有信息。

(注:为了遵守道德研究规范,我们未执行超出枚举范围的侵入性查询。)

AI 服务的快速采用与相应的安全措施不匹配,本质上存在风险。此次暴露事件凸显了一个事实:AI 应用的即时安全风险往往源于支持其运行的基础设施和工具。

尽管围绕 AI 安全的讨论大多集中在未来威胁上,但真正的危险往往来自基本风险——例如数据库的意外外部暴露。这些安全基础问题应始终是安全团队的首要任务。

随着组织急于从越来越多的初创公司和供应商那里采用 AI 工具和服务,我们必须记住,这样做意味着我们将敏感数据委托给了这些公司。快速采用的速度往往导致安全被忽视,但保护客户数据必须始终是重中之重。安全团队与 AI 工程师密切合作至关重要,以确保对所使用的架构、工具和模型有清晰的了解,从而保护数据并防止暴露。

结论

世界从未见过像 AI 这样快速被采用的技术。许多 AI 公司已迅速成长为关键基础设施提供商,但却缺乏通常伴随这种广泛采用的安全框架。随着 AI 深度融入全球企业,行业必须认识到处理敏感数据的风险,并实施与公共云提供商和主要基础设施提供商相当的安全实践。

原文地址https://www.wiz.io/blog/wiz-research-uncovers-exposed-deepseek-database-leak

原文链接:https://blog.csdn.net/qq_44885924/article/details/145404859?ops_request_misc=%257B%2522request%255Fid%2522%253A%2522b12595dcd52784083090d771ee593cae%2522%252C%2522scm%2522%253A%252220140713.130102334.pc%255Fblog.%2522%257D&request_id=b12595dcd52784083090d771ee593cae&biz_id=0&utm_medium=distribute.pc_search_result.none-task-blog-2~blog~first_rank_ecpm_v1~times_rank-30-145404859-null-null.nonecase&utm_term=deepseek%E4%BD%BF%E7%94%A8

评论 ( 0 )